UNSERE TECHNOLOGIEN

KLONING-SICHERHEIT FÜR ETIKETTEN UND DIGITALE AUTHENTIFIZIERUNGSPLATTFORMEN

AUTHENTIFIZIERUNG UND RÜCKVERFOLGBARKEIT AUF DER GRUNDLAGE EINDEUTIGER IDENTIFIKATOREN

ERHÖHUNG DER WIDERSTANDSFÄHIGKEIT GEGEN DAS KLONEN VON CODES

Im Bereich der einzigartigen Codes zur Produktauthentifizierung spielt die Sicherheit gegen Code-Klonung eine entscheidende Rolle. Wie können wir wirksam verhindern, dass Fälscher und andere kriminelle Einheiten Codes kopieren, neu drucken und die Rückverfolgungssysteme umgehen?

FLEXIBLE, VERBRAUCHERFREUNDLICHE TECHNOLOGIEN FÜR EINEN STARKEN MARKEN- UND PRODUKTSCHUTZ

MEHRSTUFIGE ANTI-KLONING-LÖSUNGEN, DIE PHYSISCHE UND DIGITALE SICHERHEIT KOMBINIEREN

Wir bei Securikett bieten eine breite Palette an Anti-Kloning-Technologien, die sich nahtlos in Sicherheitsetiketten und digitale Authentifizierungsplattformen integrieren lassen.

KLONING-SICHER DURCH DESIGN

Insbesondere sind wir von unserer Hidden PIN Code-Lösung überzeugt, die einen kostengünstigen, verbraucherfreundlichen und hochsicheren Schutz vor Fälschungen und Klonen bietet.

Darüber hinaus integrieren wir fortschrittliche Sicherheitsfunktionen wie Physical Unclonable Functions (PUFs), um einen robusten, mehrschichtigen Schutz zu bieten, der auf spezifische Anwendungsanforderungen zugeschnitten ist.

GRUNDSÄTZE ZUR BEKÄMPFUNG DES CODE-KLONENS

WEITERE HÄUFIG GESTELLTE FRAGEN ZUM THEMA DATA ENCODING

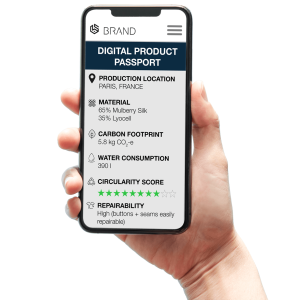

- UIDs basierend auf Verschlüsselung

- Sofortige Rückmeldung über Überprüfungen

- Sicherer Einstiegspunkt für die Überprüfung

- Physikalische Anti-Cloning-Techniken

Verschlüsselung und elektronische Signaturen von Seriennummern bieten eine solide Sicherheit gegen das Erraten oder Vorhersagen von Unique Identifiern (UIDs).

CODIKETT stützt sich auf dieses kopierfreie Prinzip. Das Datenverschlüsselungssystem erzeugt in der Regel 16-stellige alphanumerische Codes, die nicht erraten oder vorweggenommen werden können.

UIDs, die auf Verschlüsselung basieren, können nur nachgedruckt werden, wenn sie Stück für Stück gesammelt oder gestohlen werden. Folglich ist das Nachdrucken größerer Serien auf der Grundlage der Kenntnis eines oder weniger Codes nicht mehr möglich.

Zusammen mit der sofortigen Rückmeldung über frühere Überprüfungen werden Nachdrucke und Kopien schnell erkannt.

Erkennen von Nachdrucken und Auslösung von Alarmen

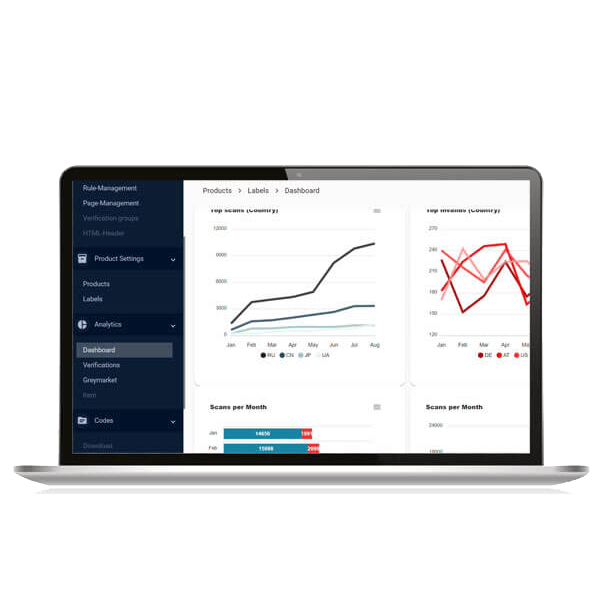

Bei der Überprüfung einer UID wird sofort die Häufigkeit und der Ort früherer Überprüfungen der gleichen Nummer angezeigt.

Diese Kernfunktion von CODIKETT und vergleichbaren Plattformen erkennt Nachdrucke und löst einen Alarm aus, wodurch die meisten – wenn auch nicht alle – Nachdrucke von Code ausgeschlossen werden können. Es muss sichergestellt werden, dass Kopierschutzkontrollen sofort und online während des Scannens und der Überprüfung stattfinden.

Kernfunktionalität und anpassbare Alarmeinstellungen

- Wie oft kann eine einzelne UID gescannt werden?

- Welche Maßnahmen sollten ergriffen werden, wenn Scans an unterschiedlichen geografischen Standorten stattfinden?

- Wie sollten Scans von verschiedenen IP-Adressen ausgewertet werden, auch wenn die IP aus Datenschutzgründen verborgen ist?

- Wann und an wen sollte der Markeninhaber einen Alarm senden?

- Sollte die Person, die den Code überprüft, über Unregelmäßigkeiten informiert werden und/oder aufgefordert werden, Maßnahmen zu ergreifen?

Ein sicherer Einstiegspunkt in Form einer speziellen App bietet Sicherheit gegen das Spoofing des gesamten Rückverfolgbarkeitssystems.

- Die Nutzer sollten ihre zuverlässige App- oder Marken-Webadresse kennen.

- Eine einfache Version dieses Konzepts würde die URL/Webadresse überprüfen – ist sie als vertrauenswürdiger Dienst aufgeführt? MILLEPEDIA ist eine interoperable Anwendung von Securikett, die dieses Konzept demonstriert.

- Eine komplexere Version basiert jedoch auf ISO 22385, ISO 22376. In dieser Architektur erhalten alle UIDs, die von vertrauenswürdigen Parteien stammen, eine zusätzliche elektronische Signatur.

- Diese zusätzliche Verschlüsselungsebene wird von einer vertrauenswürdigen und unabhängigen dritten Partei vergeben. Anschließend wird die Schicht von einer interoperablen App, die den Benutzern bekannt ist, überprüft und entschlüsselt.

- Erst nach dieser ersten Überprüfung wird die UID zur Verifizierung an ihre autoritative Quelle weitergeleitet.

Viele von ihnen werden durch elektronische Kopierschutzkontrollen unterstützt, bei denen die Kamera des Smartphones zum Einsatz kommt. Auf den Antwortseiten können Links zur UID-Überprüfung integriert sein.

ERHALTEN SIE MEHR INFOS ZU PHYSIKALISCHEN

KOPIERSCHUTZ

WIR HABEN UNSER WISSEN ÜBER SICHERE DATENVERSCHLÜSSELUNG IN EINEM WHITEPAPER ZUSAMMENGEFASST, DAS WIR IHNEN GERNE ZUR VERFÜGUNG STELLEN