TECHNOLOGIEN

CODIKETT 2.0 | UNSER RÜCKVERFOLGBARKEITS-SYSTEM

TECHNOLOGIEN

UNSER RÜCKVERFOLGBARKEITS SYSTEM

WICHTIGSTE VORTEILE UNSERER IOT-PLATTFORM CODKIETT 2.0

CLOUD-NATIVE PRODUKTSICHERHEIT MIT ECHTZEIT-ANALYSEN

Codikett 2.0 ist kein „QR-Projekt“, sondern ein Plattformansatz: sichere digitale Identitäten (UIDs), kontrollierte Datenansichten und Analysen, die Scan-Ereignisse in Entscheidungen umwandeln. Unternehmen, die Produktschutz, Rückverfolgbarkeit und bevorstehende Datenkonformitätsanforderungen in eine einheitliche Strategie integrieren, reduzieren die Fragmentierung ihrer Tools und gewinnen an Geschwindigkeit.

Die Cloud-native Plattform verbindet die sichere UID-Generierung mit Echtzeitanalysen, rollenbasiertem Datenzugriff und Unternehmensintegrationen. Sie ermöglicht skalierbare Produktauthentifizierung, lückenlose Rückverfolgbarkeit und intelligenten Markenschutz innerhalb einer einheitlichen Track & Trace-Plattformarchitektur.

WARUM PRODUKTSCHUTZ EINE PLATTFORMFRAGE IST

Fälschungen sind nicht mehr nur ein Problem für Marken, sondern stellen ein strukturelles Risiko für die Lieferkette dar. Nach Schätzungen der Organisation für wirtschaftliche Zusammenarbeit und Entwicklung (OECD) und des Amts der Europäischen Union für geistiges Eigentum (EUIPO) belief sich der weltweite Handel mit gefälschten Waren im Jahr 2021 auf etwa 467 Milliarden US-Dollar, was rund 2,3 % der weltweiten Importe entspricht.

Die Auswirkungen gehen über entgangene Einnahmen hinaus. Sie betreffen die Patientensicherheit, Garantie- und Rückrufkosten, die Einhaltung gesetzlicher Vorschriften und die Integrität der Vertriebsnetze.

Gleichzeitig verlangen regulatorische Rahmenbedingungen zunehmend Transparenz, strukturierte Produktdaten und überprüfbare Prozesse. Viele Unternehmen reagieren darauf mit isolierten Tools: eigenständige QR-Codes, unverbundene Portale, Tabellenkalkulationen für Partner, manuelle Auditberichte. Diese Ansätze sind nicht skalierbar.

Was fehlt, ist eine einheitliche digitale Ebene zwischen dem physischen Produkt, seiner sicheren Identität und dem differenzierten Datenzugriff, den mehrere Interessengruppen benötigen.

STÄRKERE PRODUKTSICHERHEIT, KLARERE EINBLICKE – UND GEMACHT FÜR DEN SOFORTIGEN „WOW“-EFFEKT.

WAS CODIKETT 2.0 BIETET

Codikett 2.0 verknüpft nicht erratbare eindeutige Identifikatoren (UIDs) mit Echtzeitanalysen und rollenbasierten Zugriffsrechten und ermöglicht so die Produktauthentifizierung, Rückverfolgbarkeit und Erkennung des Graumarktes innerhalb einer sicheren Single-Tenant-Architektur.

It is not a “QR project.” It is an integrated Anti-Counterfeiting Software and Track & Trace platform.

01

Sichere UID-Generierung statt „nur ein Code“

Der Unterschied zwischen einer generischen QR-Nummer und einer robusten Produktsicherheit liegt in der UID-Strategie.

Grundprinzipien der UID-Generierung in Codikett 2.0:

- Unvorhersehbarkeit und Nicht-Abzählbarkeit – UIDs können nicht einfach erraten oder schrittweise erhöht werden.

- Lebenszykluslogik – UIDs passen sich an Batch-, Serien-, Länder-, Kanal- oder Kampagnenstrukturen an, ohne dass ständig Änderungen an den Druckvorlagen vorgenommen werden müssen.

- Überprüfbare Integrität – Jeder Authentifizierungsvorgang ist rückverfolgbar, ohne dass die Datenqualität beeinträchtigt wird (z. B. Trennung von Test- und Live-Scans).

In Codikett 2.0 ist die UID der Anker für Authentifizierung, Track & Trace-Prozesse, Analysen und nachgelagerte Workflows.

02

App-freie Verifizierung mit dynamischen Antwortseiten

Ein Scan-Ereignis schafft nur dann einen Mehrwert, wenn eine sichere und klare Antwortseite dahiner steht.

Codikett 2.0 ermöglicht differenzierte Ausgaben durch rollenbasierte Zugriffsrechte:

- Verbraucher erhalten eine einfache Echtheitsbestätigung und Produktinformationen.

- Vertriebspartner sehen zusätzliche Prozessdaten, möglicherweise in lokalisierten Ansichten.

- Interne Stellen (Qualitätssicherung, Inspektion, Compliance) haben Zugriff auf erweiterte Diagnoseschnittstellen.

Ein dynamischer Response-Page-Designer ermöglicht schnelle Aktualisierungen im markenkonformen Design, ohne dass die Verpackung neu gedruckt werden muss. Die digitale Ebene entwickelt sich weiter, während der physische Träger unverändert bleibt.

03

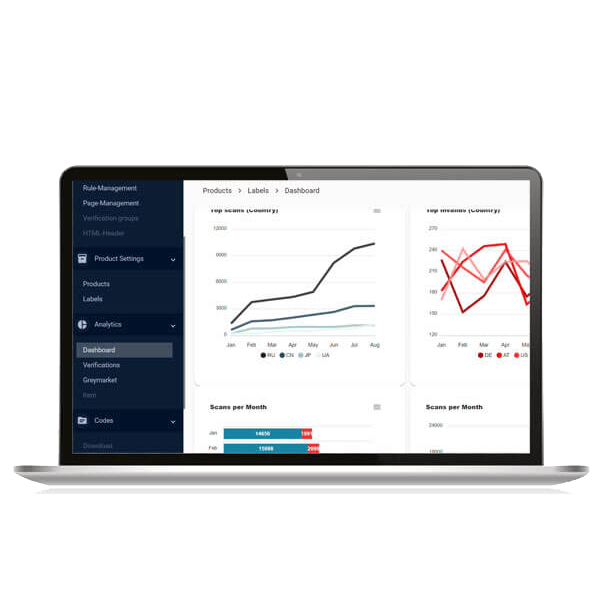

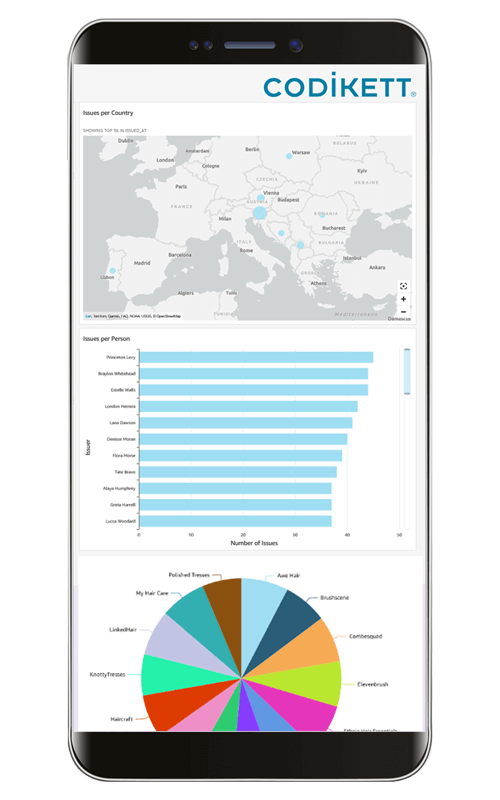

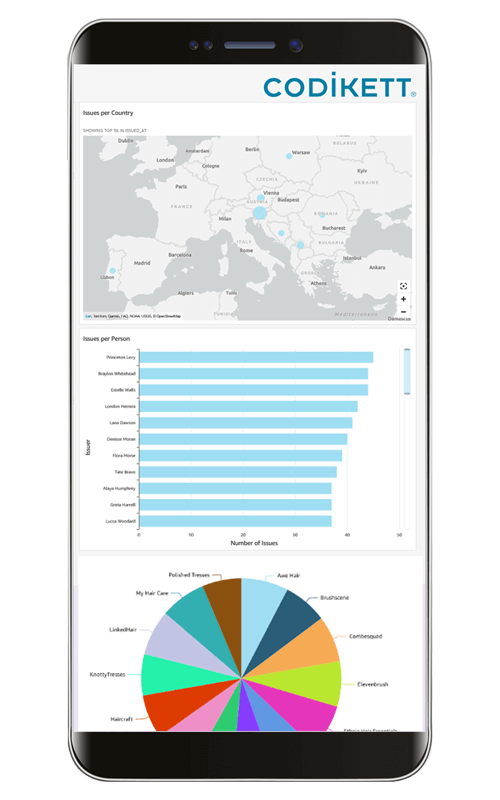

Echtzeit-Analysen: Scan-Ereignisse in Signale umwandeln

Viele Track & Trace-Initiativen scheitern nicht an der Kennzeichnung, sondern an der Analyse.

Typische operative Fragen sind:

- Wo häufen sich Scans außerhalb der vorgesehenen Märkte?

- Welche Chargen weisen anomale Verifizierungsmuster auf?

- Welche Partner oder Regionen erfordern Warnmeldungen?

- Was macht einen statistischen Ausreißer aus?

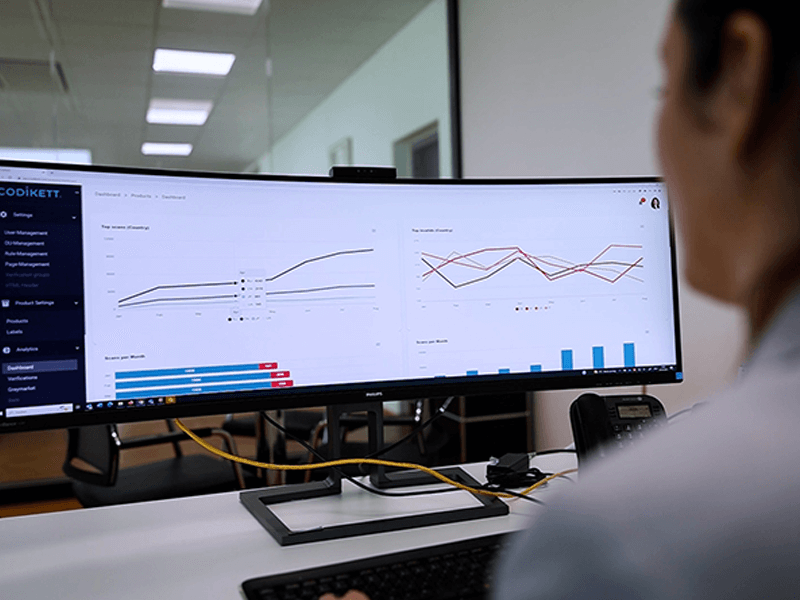

Codikett 2.0 bietet Live-Analyse-Dashboards, UID-Statistiken und Einblicke in die Verifizierung. Dadurch werden rohe Scandaten in verwertbare Informationen umgewandelt, die den Markenschutz, die Einhaltung von Vorschriften und die Vertriebskontrolle unterstützen.

04

Governance, Single Tenant Isolierung und Integrationen

Mit der Ausweitung der Ökosysteme – CMOs, Distributoren, Einzelhändler, Servicepartner – wird die Datenverwaltung immer wichtiger.

Codikett 2.0 löst dieses Problem durch:

- Rollenbasierte Zugriffsrechte mit granularen Berechtigungsmodellen

- Single Tenant-Isolation für sichere Teilnehmer- und Datentrennung

- API-basierte Integration in ERP-, WMS-, CRM- und PIM-Systeme

Das Ziel besteht nicht darin, ein weiteres Portal zu betreiben, sondern die Authentifizierung und Track & Trace-Ereignisse in bestehende Unternehmensabläufe zu integrieren.

EINFACH, SCHNELL, ONLINE

WIR VERBINDEN DIGITALE UND PHYSISCHE SICHERHEIT

Codikett bietet eine modulare Architektur für alle Anforderungen an die Sicherheit digitaler Produkte. Aus unserem Portfolio stellen wir das richtige Paket zusammen, um Produkte vor Betrug und Fälschungen zu schützen, die Kommunikation mit den Verbrauchern zu erleichtern und Vertriebskanäle zu verwalten.

Unser System kombiniert hochsichere UIDs, die auf kryptografischen Methoden basieren, mit einer Vielzahl von physischen Sicherheitsmerkmalen. Dieser Ansatz gewährleistet durch den Einsatz von fälschungssicheren Etiketten mit VOID-Technologie, verdeckten Hash-Codes und verschiedenen offenen und verdeckten Sicherheitsmerkmalen einen zuverlässigen Schutz vor Kopien.

ANWENDUNGSFALL

MIT SOFORTIGEM MEHRWERT

PRODUKTAUTHENTIFIZIERUNG UND MARKENSCHUTZ

- Verbraucherauthentifizierung am Verkaufsort oder bei der Nutzung

- Überprüfung von Vertriebspartnern und Partnern

- Mustererkennung für verdächtige Seriencluster

- Zentralisierte Software zur Fälschungssicherheit

ERKENNUNG VON GRAUMÄRKTEN UND VERTRIEBSINTELLIGENZ

- Scan-Ereignisse in unbeabsichtigten Regionen

- Wiederholte Überprüfung identischer UIDs

- Kanalspezifische Benachrichtigungen (z. B. Online-Marktplätze)

- Datengesteuerte Überwachung der Verteilung

TRACK & TRACE, RÜCKVERFOLGBARKEIT UND RÜCKRUFBEREITSCHAFT

- Logik auf Chargen- und Serienebene für gezielte Rückrufe

- Überprüfbare Ereignisketten

- Rollenspezifische Kommunikation (Öffentlichkeit vs. Behörde vs. Partnerperspektive)

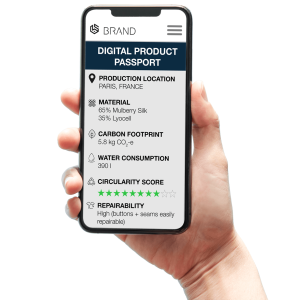

AKTIVIERUNG DES DIGITALEN PRODUKTPASSES (DPP)

- Rollenbasierte DPP-Frontends (öffentlich, Behörde, Partner)

- Datenintegration aus ERP- und PIM-Systemen

- Standardkonnektivität (z. B. GS1 Digital Link / EPCIS, je nach Projektumfang)

Codikett 2.0 positioniert Ihre Track & Trace-Plattform als strukturierte Grundlage für zukünftige regulatorische Anforderungen.

CODIKETT 2.0 IMPLEMENTIERUNGS-ROADMAP

90-TÄGIGE STRUKTURIERTE EINFÜHRUNG

Phase 1: Einführungsphase

- UID-Strategie und Label-Konzept

- Anfänglicher Verifizierungsablauf

- Erste Antwortseite

- Basisanalysen (Scananzahl, Zeit, Region)

Phase 2: Rollen und Systemintegrationen

- Definition von Vorbildern (Verbraucher, Partner, Qualitätssicherung)

- API-Integration mit zentralen Unternehmenssystemen

Phase 3: Skalierung und Standardisierung

- Einführung in mehreren Märkten

- Einrichtung der Interoperabilität (z. B. GS1 Digital Link)

- Erweiterte Arbeitsabläufe (Rückrufmanagement, DPP)

PROJEKT-CHECKLISTE VOR DEM START

- Primäre Anwendungsfälle: Produktauthentifizierung, Erkennung des Graumarktes, Rückverfolgbarkeit oder DPP

- Datenträgertechnologie: QR, DataMatrix, NFC oder RFID

- UID-Granularität: Modellebene, Batch-Ebene oder Elementebene

- Rollen- und Datenansichten: öffentlich vs. intern vs. Partner

- Systemintegrationen: Datenquellen und Ereignisverbraucher

- Betriebsmodell: Bereitstellung, SLAs, Support, Governance-Parameter

Eine strukturierte Definitionsphase reduziert die Komplexität des Projekts und verhindert fragmentierte Implementierungen.

FAQs ÜBER CODIKETT

Codikett ist Securikett’s digitale Plattform für Produktauthentifizierung, -verifizierung und -rückverfolgbarkeit mittels einzigartiger Identifikatoren (UIDs).

Produkt-Digitalisierung bedeutet, jedem Produkt einen eigenen, einzigartigen Code zuzuweisen. Dieser Code wird auf das Produkt gedruckt oder aufgebracht und ist mit einem digitalen Datensatz verknüpft. In diesem Datensatz können Informationen wie Produktdetails, Produktionsdaten, Logistikschritte oder regulatorische Inhalte – beispielsweise ein Digital Product Passport – gespeichert werden. Damit dies funktioniert, müssen Unternehmen entscheiden, wie die Codes angebracht werden (Druck, Etikett, Verpackung), die Integration in der Produktionslinie sicherstellen, das System mit ERP oder MES verbinden und Daten sicher verwalten. Ebenso wichtig ist es, klare Verantwortlichkeiten für die Datenhoheit festzulegen und sicherzustellen, dass alle Partner in der Lieferkette einheitliche Standards einhalten.

Die Produktdigitalisierung verbindet ein Produkt mittels eines einzigartigen Codes mit Informationen in der Cloud. Diese Digitalisierung bietet mehrere wesentliche Vorteile: Sie erhöht die Transparenz der Lieferkette durch Echtzeit-Tracking und datenbasierte Entscheidungen, verbessert die Effizienz und reduziert Kosten. Zudem fördert sie das Engagement der Verbraucher, indem personalisierte Erfahrungen und direkte Kommunikationskanäle ermöglicht werden, was die Markentreue stärkt.

Heutzutage ist die Produktdigitalisierung ein unverzichtbarer Bestandteil aller Maßnahmen gegen Produktfälschungen, die typischerweise fälschungssichere Technologien und Manipulationsüberprüfungsmerkmale beinhalten.

Die Produktdigitalisierung ermöglicht eine detaillierte Datenerfassung und -analyse, die Einblicke in das Verbraucherverhalten und Markttrends für strategische Entscheidungen liefert.Die Produktdigitalisierung ermöglicht eine detaillierte Datenerfassung und -analyse, die Einblicke in das Verbraucherverhalten und Markttrends für strategische Entscheidungen liefert. Sie vereinfacht die Einhaltung von Vorschriften, indem sie eine genaue und zugängliche Dokumentation während des gesamten Produktlebenszyklus sicherstellt.

Beim Einsatz von Codikett-UIDs wird jedem Produkt eine geplante Vertriebskette zugewiesen. Durch das Scannen der Codes geben Distributoren, Verbraucher und andere Benutzer Feedback darüber, ob sich die Produkte im richtigen Markt befinden.

a. a. Der graue Markt wird sofort aufgedeckt.

b. Verpackungsaggregation ist eine der möglichen Methoden zur Zuweisung von Zielorten.

Jeder Teilnehmer kann sich bei Codikett anmelden und seine eigenen UIDs in benutzerdefinierten Formaten, in der Regel CSV, herunterladen. Der Markeninhaber hat jederzeit vollständige Transparenz darüber, wer wann welche Codes ausgegeben hat. Für automatisierte Anwendungsfälle können UIDs auch über eine API bereitgestellt werden, sodass sie direkt in Drucker, ERP-Systeme oder Partner-Workflows eingespeist werden können.

Codikett erfasst Verifikations- und Prozessereignisse innerhalb von Sekunden. Dashboards werden kontinuierlich aktualisiert, und optionale Webhooks liefern sofortige Benachrichtigungen. So wird ein nahezu in Echtzeit mögliches Tracking über Produktion, Logistik und Marktaktivitäten hinweg gewährleistet.

Echtzeitdaten werden auch verwendet, um bei betrügerischen Aktivitäten auf dem Markt Warnungen zu erstellen.

Codikett liefert Informationen, die in verschiedenen Bereichen genutzt werden können. Scan-Daten zeigen, wann und wo Produkte verifiziert werden, und können dadurch ungewöhnliche Marktaktivitäten aufdecken. Produktions- und Verpackungsdaten unterstützen den Abgleich von geplanten und tatsächlichen Mengen, während Logistikereignisse Produktbewegungen sichtbar machen. Zeitbasierte Vergleiche erleichtern die Identifikation von Unregelmäßigkeiten und helfen bei der Koordination von Lieferketten- und Qualitätsprozessen.

Scannen Sie den QR-Code auf dem Sicherheitslabel des Produkts mit Ihrem Smartphone, um auf die Verifizierungsseite zuzugreifen und die Gültigkeit des einzigartigen Identifikators zu überprüfen. Sie erhalten dann weitere Informationen zum Produkt und seiner Authentizität.

Ja, Kunden scannen die Codes. Unsere Software fördert das Scannen durch Funktionen wie Gamification (z.B. Spielautomaten und Gewinnspiele), interaktive Produktinformationen und ansprechende Inhalte.

Securikett-Etiketten sind so gestaltet, dass sie mit ihrem ansprechenden Design Aufmerksamkeit erregen. Codikett-Funktionen wie versteckte PINs ziehen die Benutzer zusätzlich an und bieten gleichzeitig Sicherheit gegen Code-Clonging. Diese Funktionen erhöhen die Interaktion und das Engagement der Verbraucher mit den Codes.

Scan-Volumen werden im Codikett-Analytics-Dashboard angezeigt. Benutzer können Dashboards anpassen, um sich auf bestimmte Produkte, Regionen oder Zeiträume zu fokussieren. Berichte können automatisiert erstellt oder exportiert werden, und Zeitrahmenvergleiche helfen dabei, Trends oder ungewöhnliche Aktivitäten zu erkennen.

Ja, Codikett ist weltweit verfügbar. Sie können Produkte international verfolgen und verifizieren und so Sicherheit und Engagement der Verbraucher unabhängig von deren Standort gewährleisten.

Codikett verfügt über intuitive Schnittstellen, die die Nutzung vereinfachen, anpassbare Frontends, die auf Produktionsbedürfnisse zugeschnitten sind und sicherstellen, dass Benutzer nur relevante Informationen sehen, sowie rollenbasierte Ansichten. Diese ermöglichen verschiedenen Benutzern, mit Daten zu interagieren, die für ihre Aufgaben relevant sind, wodurch Produktivität und Benutzerfreundlichkeit erhöht werden.

Ja, Codikett ist so konzipiert, dass es die Anforderungen des Digital Product Passport für jeden Industriesektor erfüllt. Je nach Branchenanforderungen und öffentlicher Infrastruktur stehen zwei Optionen zur Verfügung. Eine Option besteht darin, die DPP-Informationen direkt in Codikett anzuzeigen, und die andere, Interoperabilität mit einem Drittanbieter aus der Industrie bereitzustellen

Die Anzahl der Benutzer ist flexibel und auf Ihre Bedürfnisse zugeschnitten. Sie können Benutzerrollen eigenständig über die Codikett-Plattform verwalten und spezifische Berechtigungen für verschiedene Rollen wie Administratoren, Betriebspersonal, Distributoren und Inspektoren zuweisen. Dies ermöglicht es Ihnen, den Zugriff und die Funktionen basierend auf den Verantwortlichkeiten der Benutzer zu steuern.

Nein, die angezeigten Informationen sind speziell nach Benutzerrollen ausgewählt, sodass verschiedenen Stakeholdern nur relevante Daten angezeigt werden.

Codikett verwendet eine modulare Preisstruktur, die auf spezifische Bedürfnisse und den Implementierungsumfang zugeschnitten ist. Die Kosten hängen hauptsächlich von der Anzahl der ausgegebenen Codes und den verwendeten Modulen ab. Ein Pilotprojekt kann mit einer geringen SaaS-Gebühr und einer geringen Einrichtung beginnen, während groß angelegte Rollouts mit dem Volumen und Funktionen wie Analysen, CMO-Kontrolle oder digitalen Produktpässen skaliert werden. Auf diese Weise zahlen Sie nur für das, was Sie tatsächlich benötigen.

Für einen detaillierten und maßgeschneiderten Preisplan kontaktieren Sie bitte unser Vertriebsteam.

Codikett kann mit bestehenden Systemen, einschließlich SAP/ERP und CRM, verbunden und kommunizieren, indem angepasste APIs verwendet werden.

Ja, Sie können mit einer kleinen Implementierung von Codikett für eine begrenzte Anzahl von Produkten oder Chargen beginnen und seine Nutzung schrittweise erweitern, wenn Ihre Bedürfnisse wachsen. Sie können mit der grundlegenden Produktverifizierung beginnen und später die vollständigen Track-and-Trace-Funktionen oder die Erkennung von Graumärkten erweitern, wenn Ihre Anforderungen steigen. Darüber hinaus können Sie die Implementierung in einem Teil Ihres Unternehmens oder Ihrer Organisation beginnen und schrittweise auf mehr Tochtergesellschaften oder Vertragsfertigungsunternehmen (CMOs) ausweiten.

Codikett erkennt Marktmissbrauch, indem Verifikationsdaten auf doppelte Scans, Scans außerhalb des Zielmarktes, unmögliche Reiserouten, Massen-Scans und viele weitere Muster analysiert werden. Anschließend werden Risikohotspots in Geo-Heatmaps visualisiert und Warnmeldungen ausgelöst, um eine schnelle Reaktion zum Schutz der Marke zu ermöglichen.

Die Lösung ist für Spitzenauslastungen ausgelegt. Eine cloudnative, automatisch skalierende Architektur sorgt dafür, dass die Verifizierungs- und Antwortzeiten auch bei Kampagnen mit hohem Datenaufkommen oder DDOS-Angriffen niedrig bleiben.

Die einfachste Möglichkeit, Codikett zu nutzen, ist über Internetzugang und einen Browser. Viele Kunden stellen zudem eine Domain oder Subdomain bereit und richten ein CNAME für markenspezifische Verifikationen ein. Über Single Sign-on kann eine Verbindung zu bestehenden Identity-Systemen hergestellt werden. Für die automatisierte Nutzung bietet Codikett APIs, die eine Integration mit ERP-, MES- oder anderen Plattformen ermöglichen. Je nach Anwendungsfall reicht die Einrichtung dabei von nahezu keinem IT-Aufwand bis hin zu einer komplexeren Anbindung mehrerer Systeme.

Für eine typische Rückverfolgbarkeitslösung benötigen Sie mindestens eine Möglichkeit zum Anbringen des Codes oder Etiketts, ein Gerät zum Scannen und Aufzeichnen von Codes und oft auch Hardware zum Drucken von Versandetiketten. Viele Kunden verfügen bereits über geeignete Drucker oder Scanner, die integriert werden können, sodass zusätzliche Investitionen oft minimal sind. Codikett selbst läuft ohne zwingend erforderliche proprietäre Hardware.

Ja, Codikett unterstützt RFID und NFC. Diese können mit anderen Funktionen wie QR-Codes, Hologrammen oder manipulationssicheren Siegeln auf demselben Produkt kombiniert werden. Dies ermöglicht hybride Lösungen, bei denen RFID oder NFC die Logistik und Lagerhaltung optimieren, während Manipulationsschleifen physischen Schutz und Authentifizierung bieten.

Die Daten werden standardmäßig in EU-Cloud-Regionen gehostet, verschlüsselt und unterliegen einer strengen Nutzer-Trennung. Auf Anfrage sind alternative Regionen verfügbar, um Ihre Anforderungen hinsichtlich Datenhoheit und Compliance zu erfüllen.

Viele Kunden beginnen klein, beispielsweise mit einfacher Produktverifikation oder grundlegenden Codeverwaltung. Mit zunehmendem Bedarf erweitern sie Codikett Schritt für Schritt in Bereiche wie Track & Trace, CMO-Kontrolle oder digitale Produktpässe. Dieser schrittweise Ansatz ist bei unserer vielfältigen Kundenlandschaft weit verbreitet.

Ja, wir unterstützen die Implementierung von Lesegeräten entweder selbst oder gemeinsam mit Partnern als End-to-End-Lösung. Wir definieren den Geräteumfang, koordinieren mit unserem Integrator und nehmen Kameras, Scanner sowie Drucker in Betrieb – inklusive Pilotprojekten, Schulungen und Abnahmetests.

Digitale Lösungen helfen dabei, Graumarkt- und Fälschungsaktivitäten zu erkennen und zu reduzieren. Codikett macht Umleitungen sichtbar, unterstützt die Authentifizierung und liefert verwertbare Daten. Mehrere Kunden haben dies bereits genutzt, um die Graumarktvolumina deutlich zu senken.

Die Umsetzung der Produkt-Digitalisierung kann in sehr unterschiedlichen Zeiträumen erfolgen. Ein reduzierter Pilotbetrieb kann innerhalb von zwei Wochen gestartet werden, während ein vollständiger Rollout über mehrere Standorte und Systeme deutlich länger dauern kann. Entscheidend ist, alle Beteiligten von Anfang an einzubeziehen und sich auf Umfang, Prozesse und Datenhoheit zu verständigen. Mit einem Pilotprojekt können Unternehmen die Lösung praktisch testen und sie anschließend schrittweise erweitern, sobald die Anforderungen wachsen.

Codikett ermöglicht die Verwaltung von CMOs, indem Codes in kontrollierten Chargen verteilt werden – ähnlich wie bei einem Steuermarken-System. Beispielsweise wird einer Produktionscharge eine definierte Anzahl von Codes zugewiesen, und nur diese Menge kann verwendet werden. Jeder Code wird von der Ausgabe bis zur Anwendung nachverfolgt, sodass genau ersichtlich ist, wie viele Produkte produziert wurden und ob Codes ungenutzt, doppelt verwendet oder fehlerhaft angewendet wurden. Dies schafft Transparenz über Produktionsmengen und unterstützt die Einhaltung der vereinbarten Limits durch CMOs.

Ja, wenn die QR-Codes als dynamische Links erstellt werden. In diesem Fall bleibt der Code selbst unverändert, aber die dahinterliegende Ziel-URL kann jederzeit aktualisiert werden. So ist es möglich, Landingpages, Kampagnen oder Produktinformationen auch nach dem Inverkehrbringen der Verpackung anzupassen.

Ja, Codikett kann mit vorhandenen Identifikatoren arbeiten, sofern diese eindeutig und von ausreichender Qualität sind. Codes können in Formaten wie CSV oder JSON importiert und in das System geladen werden, sodass Sie Ihre aktuellen Identifikatoren nicht ändern müssen. Dies gilt auch für Versandcodes auf Außenverpackungen.